文章轉載來源: Frank

作者:Frank,PANews

天下苦MEV久矣。

雖然怨聲載道,但MEV機器人尚未被限制,反而仍在靠着“三明治攻擊”完成源源不斷的財富積累。

6月16日,名爲Ben的研究員在社交媒體上曝光一個地址开頭爲 arsc的三明治攻擊機器人(以下簡稱:arsc)在2個月的時間內狂賺超過3000萬美元。PANews對這一MEV機器人的行爲和操作進行深入分析,以透析這個MEV機器人是如何實現數千萬的財富收入的。

聚沙成塔,無差別攻擊

“三明治攻擊”是一種市場操縱策略,其中攻擊者在區塊鏈交易中先後插入自己的交易,目的是利用受害者交易造成的價格變動來獲利。

由於Solana瀏覽器只能查看當天的最後1000筆交易,我們最早只能捕捉到arsc 4月21日15:38至16:00的接近20分鐘時間內的交易。在這段時間內,該機器人做了494筆交易,最初的SOL余額爲449個,而經過20分鐘的時間後,余額數量增加至465個。也就是在短短的20分鐘左右,arsc地址就通過三明治攻擊完成了16個SOL的收入,按此速率來算,其一天的收益約爲1152個SOL,按照SOL當時價格約爲150美金左右計算,每天的收入可達到17.28萬美元。

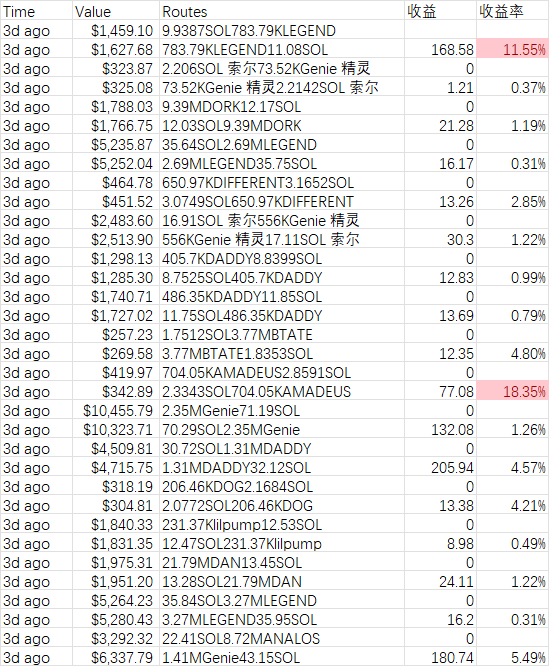

PANews統計了arsc最後的100筆交易發現,arsc平均每次投入的資金約爲6990美元,單次的平均收益約爲38美元,單筆平均回報率約爲3.44%。小到一筆43美元的訂單,大到16萬美元的訂單都能成爲其攻擊的對象。而往往價值越高的訂單,單筆收入也就越高。一筆針對16萬美元的訂單,單筆帶來的盈利就達到了1200美元。可謂是無差別攻擊,

隨着arsc的本金越來越多,其盈利的速度也在穩步提升。4月22日,這一天半小時內的492次攻擊當中,盈利金額達到了63 SOL,單日盈利金額水平提升至3000 SOL左右,較前一日2倍左右。事實上,在有記錄的2個月的時間內,arsc共獲利20.95萬個SOL,平均每天盈利3800 SOL,日均收入約爲57萬美元。這一收入能力甚至超過了近日爆火的MEME幣發行平台Pump.fun(6月19日,Pump.fun的24小時收入約爲55.7萬美元)。

攻擊者是超級驗證者的質押大戶

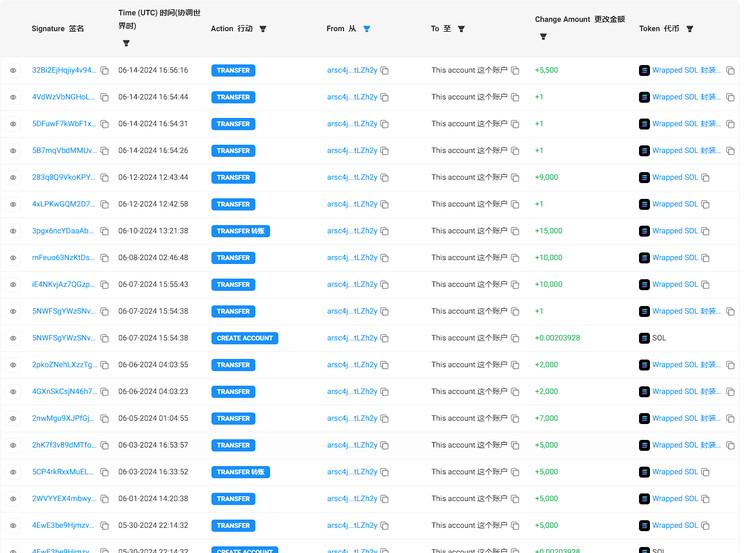

該地址一共通過三明治攻擊獲利後陸續向9973hWbcumZNeKd4UxW1wT892rcdHQNwjfnz8KwzyWp6這個地址(以下簡稱爲9973)轉入20.95萬枚SOL,價值約3142.5萬美元(按150美元價格計)。隨後,9973地址將其中的12.44萬枚SOL轉給Ai4zqY7gjyAPhtUsGnCfabM5oHcZLt3htjpSoUKvxkkt地址(以下簡稱Ai4z),由Ai4z再將這些SOL代幣通過去中心化交易所賣成USDC。

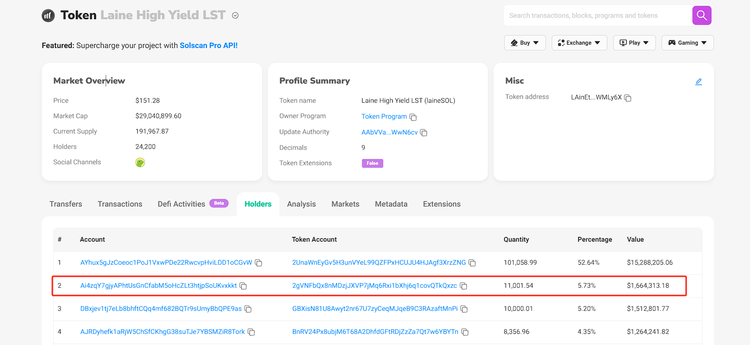

除此之外,Ai4z這個地址還將手中的SOL質押給了幾個Solana驗證者,其中給Laine質押了11001個SOL,給Jito質押了8579個,Pumpkin’s質押了4908,Jupiter2467個,還有Marinade、Blazestake各約800個。

其中,在laineSOL上的的總質押代幣爲19萬枚,Ai4z地址則是Laine最大個人質押用戶,佔比爲5.73%,僅次於某交易所的第一大的持有地址。laineSOL是由驗證者發行的質押權益,用戶通過持有這種代幣可以質押投票的同時還能獲得DeFi的收益。不過目前沒有證據表明這種質押行爲是否會表示Laine與攻擊者有其他額外關系,但在某種程度上二者存在一定的利益捆綁。Laine是Solana鏈上主要的驗證者之一,此前是推動Solana將100%優先費用發放給驗證者的主要支持者。

Solana上的三明治攻擊爲何屢禁不止

從根源上來看,Solana上的MEV算是一個新生意。在MEV獎勵協議Jito發行之前,Solana上的MEV數據幾乎可以忽略不計。在Jito推出MEV獎勵的方案後,目前已有超過66%的驗證者運行了Jito-Solana 客戶端。這一客戶端的特點在於允許用戶向驗證者支付額外的消費(Tip)來讓驗證者優先運行捆綁的交易包。此外,Jito還運行了一個mempool,這個內存池可以被用於三明治攻擊者監聽用戶發起的交易內容。3月份Jito宣布暫時關閉mempool以減少三明治攻擊,但MEV機器人仍可以通過運行一個RPC節點來監聽交易。

從本質來看,MEV並非是一無是處的設計。通過優先費用等方式可以避免大量的垃圾郵件攻擊,對維護區塊鏈網絡健康有着一定的作用。只是Solana上目前仍可以監聽用戶交易和由小費支付者可以打包交易的模式仍讓“三明治攻擊”有漏洞可鑽。

Solana基金會此前曾在6月10日宣布刪除了30多個參與三明治攻擊的驗證者。但從效果上來看,這一治理方案並未起到太大的作用。PANews通過調查arsc的交易過程來看,其進行“三明治攻擊”時選用的驗證者不少都是Laine、Jito、Jupiter這種大型驗證者。且該地址的攻擊行爲截止到6月14日才停止,似乎並未受到Solana基金會的懲罰治理影響。

“三明治攻擊”也可遭司法制裁

進行“三明治攻擊”真是無風險套利嗎?答案是否定的,已有案例表明,這樣的攫取行爲或有法律風險。

今年5月,美國司法部宣布Anton Pepaire-Bueno 和 James Pepaire-Bueno 兩兄弟因涉嫌通過以太坊上復雜的套利機器人漏洞竊取 2500 萬美元的加密貨幣而被捕。

或許也是考慮到司法風險的問題,目前arsc這一地址似乎已經暫停了三明治攻擊,並試圖通過利用上千筆小額交易來刷新Solana瀏覽器記錄的方式隱藏此前攻擊的罪證。但該地址的相關資產仍放在鏈上,還沒有向任何中心化交易所進行轉移。

目前,arsc的夾子行爲已經引發公憤,推特上上有數百條懸賞追蹤該地址背後人員的推文倡議。或許,在不久的將來,這個神祕的攻擊者“現出原型”的那一刻也將是面臨嚴重的司法懲罰之時。

海量資訊、精准解讀,盡在新浪財經APP

海量資訊、精准解讀,盡在新浪財經APP

責任編輯:張靖笛

標題:2個月“攫取”3000萬美元,Solana最大的三明治攻擊者日賺57萬美元引衆怒

地址:https://www.utechfun.com/post/386710.html