微軟稍早公布最新年度數位防禦報告指出,台灣已經躍居亞太地區被駭客攻擊熱區第 2 名,僅次於韓國。

在受到攻擊的 120 個國家中,很多是由政府支持的間諜活動所引發,而影響力作戰(IO,Influence Operations)也在持續增加中;在過去一年,攻擊者的動機主要以竊取資訊、祕密監視通訊,或操縱人們閱讀的內容為主。

此外,勒索軟體攻擊日益精密和迅速、針對密碼和多重身分驗證(MFA)疲勞攻擊急劇上升,微軟建議應建立聯防機制,才能有效防禦這些國家級的攻擊行動及影響力作戰。這次的數位防禦報告涵蓋 2022 年 7 月至 2023 年 6 月期間國家攻擊活動、網路犯罪和防禦技術趨勢。

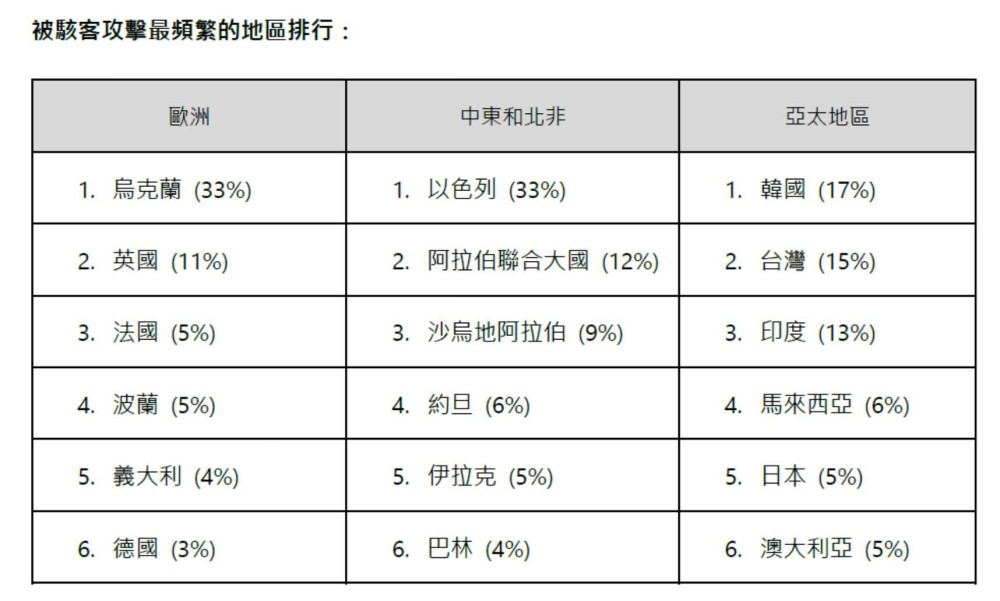

微軟指出,雖然美國、烏克蘭和以色列持續受到最嚴重的攻擊,但去年全球攻擊範圍有所增加,歐洲遭受攻擊的前三名為烏克蘭(33%)、英國(11%)、及法國(5%);中東和北非遭受攻擊的前三名為以色列(33%)、阿拉伯聯合大公國(12%)、及沙烏地阿拉伯(9%);亞太地區遭受攻擊的前三名為韓國(17%)、台灣(15%)、及印度(13%)。

(Source:微軟)

(Source:微軟)

微軟也分析了 4 個國家級攻擊趨勢:

俄羅斯以烏克蘭的北約盟友為攻擊目標

俄羅斯國家級行動者將與烏克蘭相關的活動擴大到基輔的盟友,主要是北約成員國,並偽裝成西方外交官和烏克蘭官員,試圖取得帳號存取權,以獲得有關西方對烏克蘭的外交政策、防禦計畫和意圖以及戰爭罪犯調查的洞察。

中國以美國防務、南海周邊國家等為攻擊目標

中國擴大攻擊的規模與精密度,以達成全球影響力和情報蒐集的雙重目標。最常見的目標是美國的防務和關鍵基礎設施、南海周邊國家等。

伊朗對非洲、拉丁美洲和亞洲發動新的攻擊

過去一年,伊朗的國家攻擊行動者增加了他們的攻擊複雜度,不僅針對被認為在伊朗境內煽動動亂的西方國家,更還擴大了其地理覆蓋範圍,包括更多的亞洲、非洲和拉丁美洲國家。

北韓針對俄羅斯等組織發動攻擊

北韓在過去一年提高了其網路行動的精密度,特別是在加密貨幣盜竊和供應鏈攻擊方面。此外,北韓還利用魚叉式釣魚郵件和社群上的個人資料,針對全球各地的朝鮮半島專家進行情報蒐集;同時也以俄羅斯為目標,特別針對在核能、國防和政府政策情報蒐集方面。

除此之外,微軟也注意到勒索軟體攻擊持續進化、密碼與多重身分驗證(MFA)攻擊上升:

勒索軟體

微軟的遙測數據顯示,自 2022 年 9 月以來,組織面臨人為操作的勒索軟體攻擊增加 200%。這些攻擊通常是一種「手動操控」的攻擊,而不是自動化的攻擊,且通常會針對整個組織提出客製的贖金要求。

勒索攻擊者有 60% 使用遠程加密,以藏匿他們的足跡。此外,值得注意的是,所有受攻擊的環境中,超過 80% 都源於未受管理的設備,且越來越多勒索軟體操作者利用不常見的軟體漏洞,使得預測和防禦攻擊更加困難;同時,攻擊者還會以披露被盜訊息做為威脅,向受害者施壓並索取贖金付款。

密碼與多重身分驗證疲勞攻擊

MFA 是一種越來越常見的身分驗證方法,它要求用戶提供兩個或更多的身分驗證來存取一個網站或應用程式,例如密碼輸入再加上人臉識別或一次性密碼。雖然部署 MFA 是組織可以做的最簡單、最有效的防禦措施之一,能將遭受攻擊風險降低 99.2%,但威脅者越來越多利用「MFA 疲勞」來轟炸用戶 MFA 通知,使他們最屈服於接受並提供存取權限。

微軟在過去一年中觀察到,每天約有 6,000 次多重身分驗證疲勞的嘗試。此外,2023 年第一季,針對雲端身分的密碼攻擊出現了十倍的劇烈增長,特別是在教育部門,從每個月約 30 億次增加到超過 300 億次,這意味著今年針對微軟的雲端身分驗證平均每秒就有 4,000 次的密碼攻擊。

另一方面,現在攻擊者開始使用 AI 做為攻擊武器,來改進釣魚訊息和利用合成圖像提高影響力行動的效果。但 AI 也可透過自動化等增強網絡安全,如威脅檢測、反應、分析和預測。 AI 還可以使大型語言模型(LLMs)從複雜的數據中生成自然語言的洞察和建議,幫助分析師更有效和迅速處理問題。

微軟指出,雖然威脅組織在過去一年中顯著加快了攻擊的步伐,但微軟產品內建的保護措施已經阻止了數百億次惡意軟體威脅,抵禦了 2,370 億次暴力破解密碼攻擊嘗試,並減輕了 619,000 次分散式阻斷服務(DDoS)攻擊,這些攻擊旨在藉由發送大量網路流量來癱瘓伺服器、服務或網絡。罪犯們也在設法提高他們的匿名性和效率,透過使用遠程加密來更有效地隱藏他們的行蹤,以及使用如虛擬機器等雲端工具來進行攻擊。

(首圖來源:)

標題:亞太攻擊熱區排行出爐,台灣躍居第二

地址:https://www.utechfun.com/post/274968.html