今早,華爲、中興利好傳來!

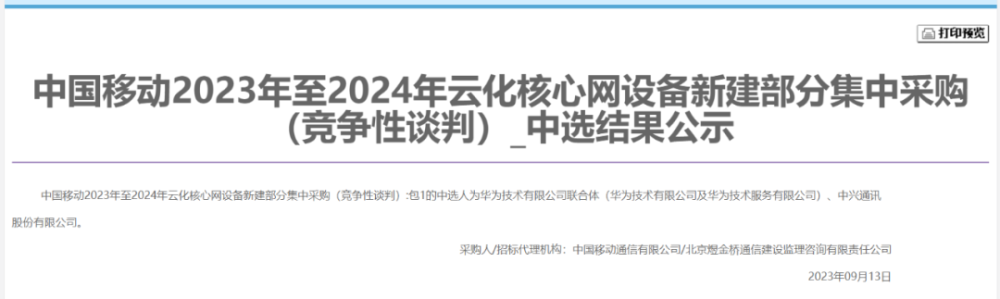

據中國移動採購與招標網消息,中國移動公示2023年至2024年雲化核心網設備新建部分集採(競爭性談判)的中選結果,華爲技術有限公司聯合體(華爲技術有限公司及華爲技服務有限公司)、中興通訊股份有限公司中標。

另據觀察者網、鳳凰科技等多家媒體報道,近日,據德國《世界報》消息,德國聯邦數字化和交通部國務祕書丹妮拉·克盧克特(Daniela Kluckert)在非公开場合承認:“新的5G移動網絡使用了很多來自中國的技術。德國移動通信運營商繼續依賴中國供應商的安全關鍵組件。”

受此提振,今天早盤,市值超過1.8萬億的通信板塊集體拉升。東方通信、通宇通訊、武漢凡谷(維權)等老牌5G概念股漲停。

值得一提的是,中國在網絡安全方面又取得進展。14日,據環球時報報道,從國家計算機病毒應急處理中心和360獲悉,在偵辦西北工業大學網絡攻擊案過程中,我方成功提取了名爲“二次約會”(Second Date)“間諜”軟件的多個樣本。在多國業內夥伴通力合作下,現已成功鎖定對西北工業大學發起網絡攻擊的美國國家安全局工作人員的真實身份。

華爲、中興傳來重大利好

據觀察者網援引德國《世界報》近日報道,9月初,德國聯邦數字化和交通部國務祕書丹妮拉·克盧克特(Daniela Kluckert)在一個非公开回復中承認:“德國新的5G移動網絡建設仍使用了大量的中國通信技術。”

至於這些公司是否包括華爲,德內政部回應稱由於涉及企業的商業貿易機密,因此無法提供任何信息。德國聯邦議院議員、基民盟/基社盟議會黨團數字政策發言人萊因哈德·布蘭德(Reinhard Brandl)表示,“據我所知,會受到這種指控影響的(中國企業)只有華爲或者中興通訊。”他還認爲,毫無根據地批評“允許華爲繼續參與德國移動網絡建設”將是“嚴重錯誤”。

據CNMO分析,德國《明鏡周刊》8月初曾報道稱,德國正在考慮的“去華爲”進程很可能將給其鐵路系統帶來沉重的打擊,替換相關設施需要花費約4億歐元(當時約合人民幣31.5億元),或將導致許多項目延長5到6年。德國目前共有82000個移動通訊站,其中約一半配備了華爲技術。歐方數據則顯示,華爲在德5G網絡設備佔比近六成,爲德通訊基礎設施建設作出了積極貢獻。有業內人士透露,從德國現有的通訊網絡中排除華爲設備不僅會帶來高達50億歐元(約合人民幣391.165億元)的巨大成本,還將使德國移動通訊技術的發展倒退數年。

受此提振,今天早盤,通信板塊集體大漲,多只5G概念股漲停。

值得一提的是,今天華爲還有大動作。據華爲終端微博消息,今日10:08,華爲MateX5全面开售,12999元起售。華爲今日還在官方社交账號發布消息:將在9月25日下午2:30舉行華爲秋季全場景新品發布會。

其實,利好何止上述消息。

9月13日,中國移動公示2023年至2024年雲化核心網設備新建部分集採(競爭性談判)的中選結果,華爲技術有限公司聯合體(華爲技術有限公司及華爲技服務有限公司)、中興通訊股份有限公司中標。中國移動此次集採產品爲全國新建雲化4/5G融合核心網、雲化IMS核心網、虛擬化平台設置最高投標限價爲722603萬元(不含稅總價),華爲6814610869.83元(不含稅),中興應答報價爲6729887142.35元(不含稅)。

美國神祕黑客身份鎖定

網絡安全方面,亦有重大進展。

2022年6月,西北工業大學發布公开聲明稱,西北工業大學遭受網絡攻擊,有來自境外的黑客組織企圖竊取相關數據。此後,我國成功偵破此次網攻的幕後兇手是美國國家安全局(NSA)信息情報部(代號S)數據偵察局(代號S3)下屬特定入侵行動辦公室(TAO)(代號S32)部門。

據“影子經紀人”泄露的NSA內部文件,該“間諜”軟件爲NSA开發的網絡武器,其主要部署在目標網絡邊界設備(網關、防火牆、邊界路由器等),隱蔽監控網絡流量,並根據需要精准選擇特定網絡會話進行重定向、劫持、篡改。

最新消息顯示,國家計算機病毒應急處理中心和360公司在偵辦西北工業大學網絡攻擊案過程中,成功提取了該“間諜”軟件的多個樣本,並鎖定了這起網絡“間諜”行動背後NSA工作人員的真實身份。

隨後的技術分析發現,“間諜”軟件是一款高技術水平的網絡間諜工具。开發者應該具有非常深厚的網絡技術功底,尤其對網絡防火牆技術非常熟悉,其幾乎相當於在目標網絡設備上加裝了一套內容過濾防火牆和代理服務器,使攻擊者可以完全接管目標網絡設備以及流經該設備的網絡流量,從而實現對目標網絡中的其他主機和用戶實施長期竊密,並作爲攻擊的“前進基地”,隨時可以向目標網絡投送更多網絡進攻武器。

“間諜”軟件通常結合TAO的各類針對防火牆、路由器的網絡設備漏洞攻擊工具使用,在漏洞攻擊成功並獲得相應權限後,植入至目標設備。“間諜”軟件使用控制方式分爲服務端和控制端,服務端部署於目標網絡邊界設備上(網關、防火牆、邊界路由器等),通過底層驅動實時監控、過濾所有流量;控制端通過發送特殊構造的數據包觸發激活機制後,服務端從激活包中解析回連IP地址並主動回連。網絡連接使用UDP協議,通信全程加密,通信端口隨機。控制端可以對服務端的工作模式和劫持目標進行遠程配置,根據實際需要選擇網內任意目標實施中間人攻擊。

據相關人士介紹,中方與業內合作夥伴在全球範圍开展技術調查,經層層溯源,在遍布多個國家和地區上千台網絡設備中發現了仍在隱蔽運行“間諜”軟件及其衍生版本,同時發現的還有被NSA遠程控制的跳板服務器,這些國家和地區包括德國、日本、韓國、印度和中國台灣。“在多國業內夥伴通力合作下,我們的工作取得重大突破,現已成功鎖定對西北工業大學發起網絡攻擊的NSA工作人員的真實身份。”

此次我方對“間諜”軟件樣本的成功提取,並展开溯源,進一步表明中國防範抵御美國政府網絡攻擊和維護全球網絡安全的決心,這種將美國政府實施網絡犯罪的細節昭告世界的做法也證明中國具備“看得見”的網絡技術基礎,可以更有力地幫助本國和他國感知風險、看見威脅、抵御攻擊,將具有國家背景的黑客攻擊暴露在陽光下。

相關人士表示,適時將通過媒體公布NSA實施網絡攻擊人員真實身份信息。相信到時將會再次引發全球民衆對美國政府肆意網攻他國的關注。

現在送您60元福利紅包,直接提現不套路~~~快來參與活動吧!

海量資訊、精准解讀,盡在新浪財經APP

海量資訊、精准解讀,盡在新浪財經APP

標題:利好來襲!華爲、中興突傳重磅,1.8萬億資產全线飆升!美國神祕黑客身份鎖定,什么情況?

地址:https://www.utechfun.com/post/261990.html