《彭博社》近日指出,北京網神洞鑒科技公司公開宣稱,中國公安委託該公司破解 iPhone 用戶的 AirDrop 傳輸資料,從中找出發送不利政府言論的使用者,而這項破解技術在 2019 年也曾在香港用來找出反送中支持者。

Apple 從 2011 年推出 AirDrop 功能後,變成為最受使用者歡迎的檔案傳輸功能,而這項功能也在中國境內越來越多人使用。

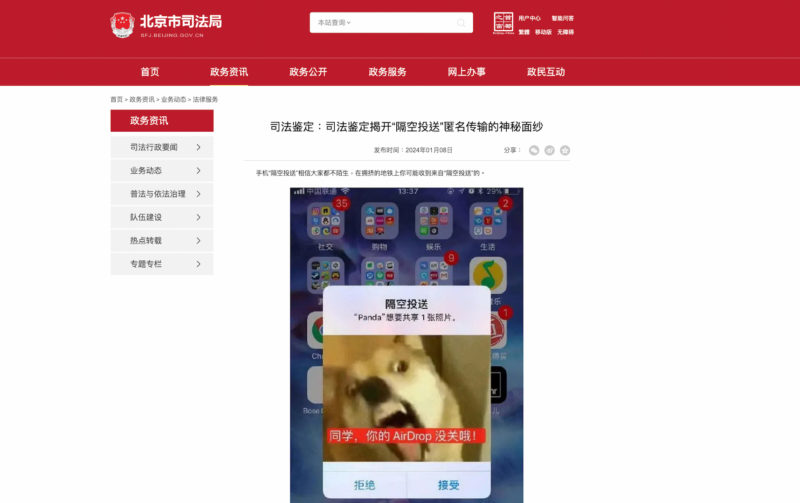

由於使用移動臨時網路,且分享者間只會透露用戶隨意設定的手機名稱,而不會透露 Apple ID、姓名、電話或電子郵件等個人資料,隱密性、安全性和快速、不限制檔案容量的模式讓這項功能在中國也受到用戶歡迎。

但是中國政府基於對社會控制的需求,委託北京網神洞鑒科技找出透過 AirDrop 尋找用戶資料的方法,以便找出想藉由這項隱密功能散發不利政府言論的使用者。

北京市司法局在官方網站公開宣佈,北京網神洞鑒科技公司已成功找出破解 AirDrop 隱密性的方式,這項消息也隨即登上《彭博社》。

美國科技媒體《Macworld》也成功重現了中國使用的 AirDrop 破解方式,在打開 Mac 的控制台,並使用 iPhone 透過 AirDrop 傳輸檔案後,Mac 內的「sharingd」是負責 AirDrop 及其他無線連結傳輸的程式。

透過 shraingd 程式可發現 AirDrop 項目,再往內搜尋則可找到剛分享檔案的 iPhone 資訊,內部包含用戶 Apple ID、電話號碼和電子郵件相關資料的「雜湊值」(Hash Values)。

雜湊值是雜湊函式(Hash function)的產物,雜湊函式把訊息或資料壓縮成摘要,使得資料量變小,將資料的格式打亂混合,重新建立一個雜湊值的指紋,通常由一組簡短隨機字母和數字組成的字串顯示。

Macworld 表示雖然他們團隊在實驗中最終無法存取雜湊值的完整文字檔,但在中國政府和北京網神洞鑒科技合作之下,要取得最終資訊拿到使用者資料應不是難事。

《彭博社》表示許多資訊安全專家早在 2021 年就發現這個安全疑慮,並曾警告過 Apple,包括德國達姆施塔特工業大學(TU Darmstadt)教授海恩李希(Alexander Heinrich),且通知期間 Apple 正在開發 iOS 16,不過這項缺失並沒有被修補。

因此 2019 年香港反送中運動時, AirDrop 是許多香港抗議者用來傳遞包括物資、集合時間和地點等重要資訊的工具,但中國應該在當時就已掌握這項技術,因此逮捕許多參與抗議的用戶。

(首圖來源:)

標題:AirDrop 不再安全,中國曾破解 AirDrop 搜尋反送中支持者資料

地址:https://www.utechfun.com/post/317024.html